A.I. vs. Cyberterror

Wie künstliche Intelligenz gegen Cyber-Attacken vorgeht

Hacker-Angriffe sind eine der großen Plagen im Zeitalter des Internets. Privatpersonen und ganze Unternehmen sehen sich in der Verteidigungsnot, wenn es um den Schutz ihrer Computersysteme geht. Dabei ist die zu bewältigende Menge an Daten, die nach Abnormitäten überprüft werden muss, geradezu schwindelerregend. Während der normale Computernutzer schon mit der Filzung seines eigenen Rechners in der Regel vollkommen überfordert ist, steht so manches Team aus Profi-Analysten vor einem scheinbar unüberwindbaren Berg aus gut und gerne 40 Millionen Log-Lines pro Tag.

Mittlerweile kann dieser Berg jedoch zu einem Maulwurfshügel abgetragen werden, bevor es ans Eingemachte geht. Das Zauberwort dafür lautet - wie so oft - künstliche Intelligenz. Denn obwohl es schon zahlreiche Programme gibt, die derartige Datenströme überprüfen können, ist bislang keines dieser Programme dazu in der Lage, im Verlauf seines Einsatzes eigenständig an Effizienz zu gewinnen. So werden beispielsweise fest eingeplante Abnormitäten im Code-Verlauf, die sich durch firmeninterne Stresstest ergeben, immer wieder als Spuren einer Cyber-Attacke erkannt, obwohl dies letztlich nicht der Fall ist.

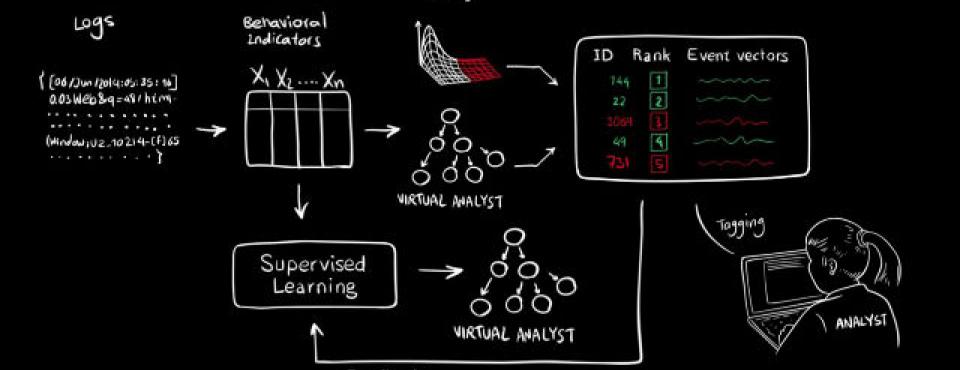

Ein von MIT entwickeltes System namens AI² ist jedoch in der Lage, aus seinen eigenen Analysefehlern zu lernen und dadurch die Suche nach echten Bedrohungen gezielter voranzutreiben. Die Vorselektion, die das Programm trifft, besteht am Ende meist nur noch aus 100 bis 200 verdächtigen Datenverläufen, welche dann per Menschenhand noch einmal einzeln überprüft werden müssen. Und das Konzept geht auf: Die Erfolgquote von AI² beträgt immerhin rund 85 Prozent. Das ist zwar kein perfekter Wert, stellt jedoch im Gegensatz zu Programmen, die nicht über dieselbe Lernfähigkeit verfügen, eine Verzehnfachung dar. Wer gerne noch einmal veranschaulicht hätte, wie das System genau funktioniert, kann sich das folgende Video zu Gemüte führen:

Kommentare